Schützen Sie Ihren Server mit PRTG vor Cyber-Bedrohungen und Datenschutzverletzungen

- Schnelleres Auffinden und Beheben von Sicherheitsproblemen durch umfassende Überwachung der Serversicherheit

- Halten Sie Hacker mit einem Frühwarnsystem für verdächtige Aktivitäten in Schach

- Minimieren Sie das Risiko von Abstürzen, Unternehmensspionage und anderen schädlichen Situationen

PRTG Server-Sicherheit: Was Sie auf dieser Seite lesen

PRTG macht die Überwachung der Serversicherheit einfach

Benutzerdefinierte Warnmeldungen und Datenvisualisierung erleichtern die Überwachung, Identifizierung und Vermeidung von Cybersicherheitsproblemen.

Schützen Sie Ihre Serverinfrastruktur vor virtuellen und physischen Bedrohungen

Die Sicherheit Ihrer Server und Daten ist entscheidend für das Funktionieren Ihres Unternehmens. Sie müssen Vertraulichkeit, Integrität und Verfügbarkeit aller Daten und Dienste im gesamten Unternehmen sicherstellen. Das Server-Sicherheits-Monitoring von Paessler PRTG ist Ihr 24/7/365-Sicherheitsdetail für Ihre gesamte IT-Infrastruktur.

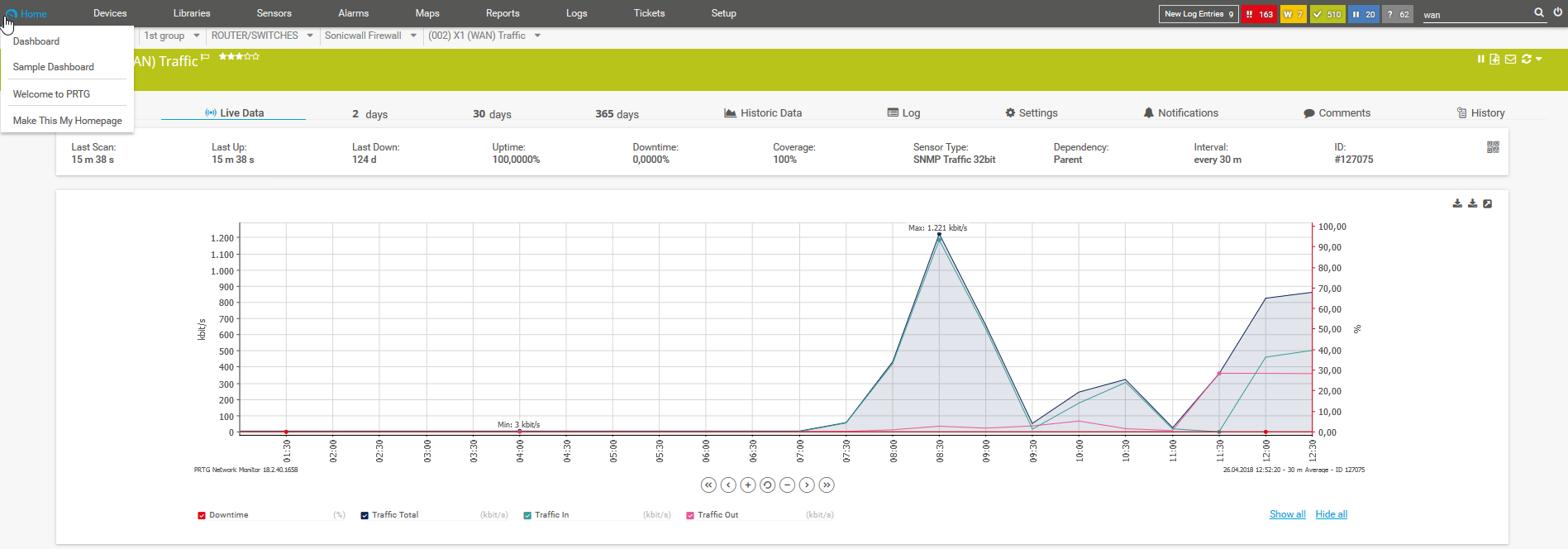

Ungewöhnlich hohe Verkehrsaktivitäten erkennen

Erkennen Sie schnell mögliche Engpässe im Netzwerk und ungewöhnliche Spitzen im Datenverkehr. PRTG nutzt SNMP, Packet Sniffing und Datenflussprotokolle wie NetFlow, um verdächtige Aktivitäten zu erkennen, die auf eine Sicherheitsverletzung hindeuten können.

Bei ungewöhnlichen oder verdächtigen Aktivitäten hilft Ihnen PRTG, Server zu isolieren oder Anwendungen gezielt zu deaktivieren.

Integritätsprüfungen, um Gefahren aufzuspüren

Richten Sie PRTG ein, um automatische Integritätsprüfungen Ihrer Dateien, Ordner und Protokolle durchzuführen. Auf diese Weise können Sie Änderungen an Dateien oder ungewöhnliche Protokolldaten aufdecken, die sonst vielleicht übersehen würden.

PRTG benachrichtigt Sie bei jeder Veränderung Ihrer Daten, die von der Norm abweicht, und alarmiert Sie über benutzerdefinierte Benachrichtigungen, damit Sie so schnell wie möglich reagieren können, um die potenzielle Bedrohung zu entschärfen.

Reduzierung von Risiken und Komplexität

Machen Sie sich ein Bild von Ihrer gesamten IT-Infrastruktur und sorgen Sie für robuste Sicherheit, einschließlich Firewalls, Antiviren-Software und anderer Sicherheitsmaßnahmen.

Mit PRTG können Sie Schwachstellen oder sogar blinde Flecken auf ein Minimum reduzieren, indem Sie sicherstellen, dass Sie einen 360°-Überblick über alle Ihre Systeme und Anwendungen haben – und das alles von einem einzigen Dashboard aus.

Implementierung starker Sicherheitsmechanismen

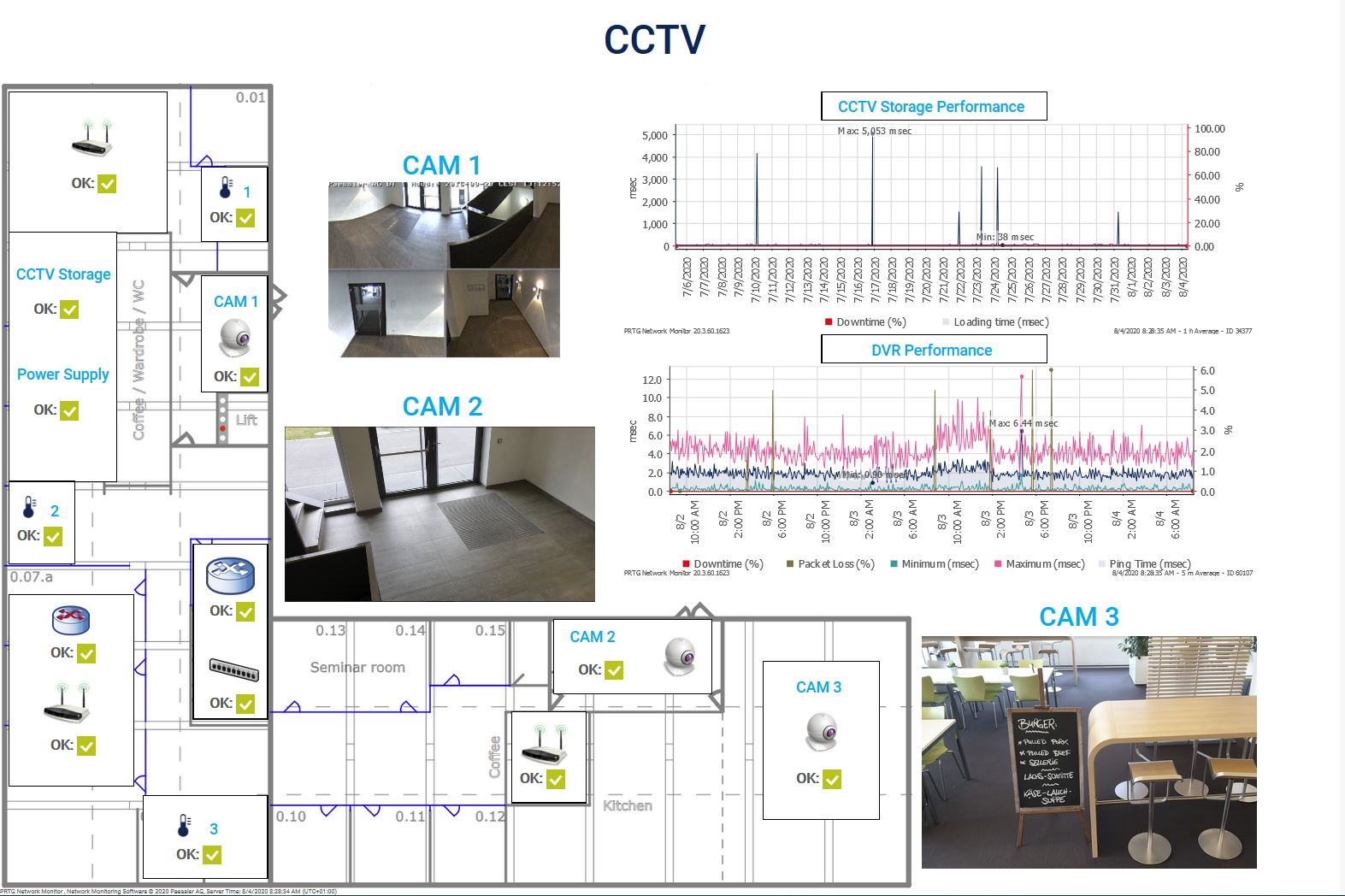

Schützen Sie Ihre Server und Ihre Infrastruktur mit physischen Sicherheitsmechanismen vor potenziellen Bedrohungen. Mit PRTG können Sie elektronische Türschlösser oder CCTV-Überwachungskameras im Auge behalten, um unbefugten Zugriff zu verhindern.

Auch Umgebungsparameter wie Temperatur und Luftfeuchtigkeit können überwacht werden, um Ihre Server vor Hardwareschäden zu schützen.

Beginnen Sie mit der Überwachung Ihrer Serversicherheit mit PRTG und Ihr Netzwerk wird zuverlässiger sowie Ihre Arbeit erleichert.

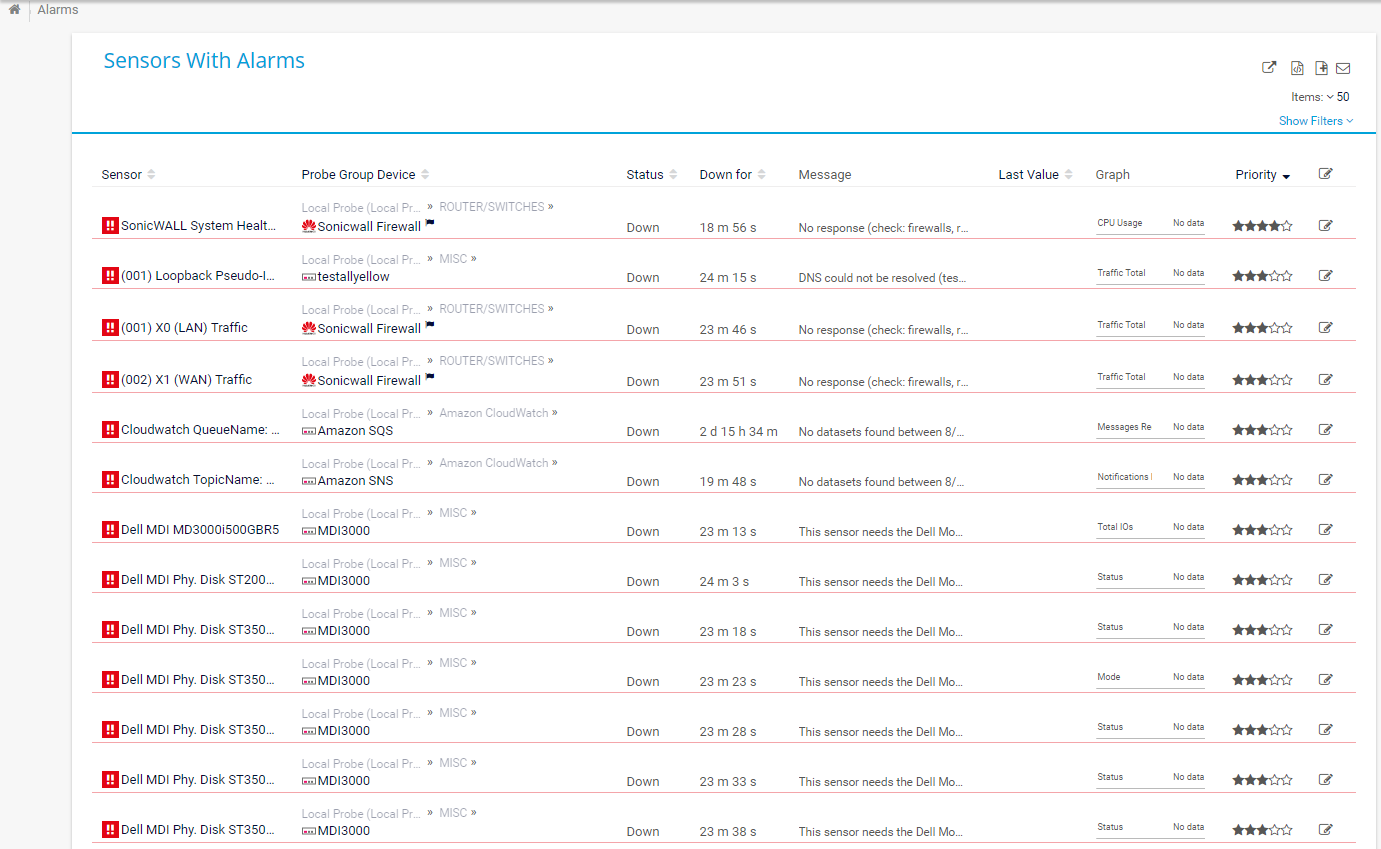

Wie Server-Security-Monitoring in PRTG aussieht

Diagnose von Netzwerkproblemen durch kontinuierliche Überwachung von Serverleistung und Sicherheitsindikatoren. Zeigen Sie Serverzustand, -status und -integrität in Echtzeit an und visualisieren Sie die gesammelten Daten in grafischen Maps und Dashboards, um Probleme leichter zu erkennen. Verschaffen Sie sich den Überblick, den Sie zur Behebung von Cybersicherheitsproblemen benötigen.

PRTG ist kompatibel mit allen wichtigen Anbietern, Produkten und Systemen

5 Gründe, sich für PRTG als Monitoring-Tool für Ihre Server-Sicherheit zu entscheiden

Überwachen Sie Ihre gesamte IT-Infrastruktur

PRTG überwacht Ihr gesamtes Netzwerk: Server, Speichersysteme, angeschlossene Geräte (z. B. Router, Switches und Drucker), Prozessoren, Arbeitsspeicher, Lüfter, Netzteile, Datenverkehr und vieles mehr. Mit unserem All-in-One-Monitoring-Tool PRTG beseitigen Sie die Schwachstellen, die bei der Verwendung mehrerer Programme auftreten können, und reduzieren die Komplexität Ihres technischen Stacks.

Überwachung kritischer Sicherheitspunkte

Überwachen Sie eine breite Palette von Geräten und Systemen, die für die Serversicherheit entscheidend sind. PRTG überwacht Firewalls, Antivirus- und Backup-Software, die Integrität von Dateien und Protokollen, den Zustand des Servers, ungewöhnliche Logins, offene Ports, die eine Bedrohung darstellen können, und vieles mehr. Außerdem klassifiziert es den Netzwerkverkehr und erkennt ungewöhnliche Aktivitäten zwischen Netzwerkkomponenten sowie das Verhalten von Geräten oder Benutzern.

Überwachung in Echtzeit, im Büro und unterwegs

Wenn Sicherheitsbedrohungen auftreten, müssen Sie sofort Bescheid wissen, egal ob Sie im Büro, zu Hause oder im Urlaub sind. PRTG Server Security überwacht kontinuierlich Ihre Server und Hosts und alarmiert Sie, noch bevor ein kritisches Problem auftritt. Unsere PRTG Apps für iOS und Android geben Ihnen die Freiheit, den Serverraum beruhigt zu verlassen und zu wissen, dass alles reibungslos läuft, wenn es keinen Alarm gibt.

Schnell loslegen

Die Installation von Server-Sicherheitssystemen in Ihrem Netzwerk, wie z. B. Intrusion-Detection-Systeme oder Trusted-Platform-Module, kann komplex und schwierig sein. Mit PRTG können Sie solche Systeme einfach in Ihr Überwachungssystem integrieren. PRTG selbst ist einfach zu installieren und zu konfigurieren, sodass Systemadministratoren mehr Zeit haben, sich auf andere IT-Aufgaben zu konzentrieren.

Proaktiv und schnell Alarm schlagen

PRTG sorgt dafür, dass Systemausfälle so kurz wie möglich gehalten – oder im Voraus verhindert – werden. Das eingebaute Warnsystem alarmiert Sie bei den geringsten Anzeichen eines Problems, zum Beispiel wenn Ihre Firewalls oder andere Sicherheitsmaßnahmen kurz vor dem Zusammenbruch stehen oder ein Backup fehlerhaft ist. Auf diese Weise können Sie Maßnahmen ergreifen, noch bevor ernstere Probleme auftreten.

Finden Sie die Ursache des Problems mit unserer PRTG Server-Sicherheitslösung ganz einfach

Echtzeitwarnungen und benutzerdefinierte Benachrichtigungen erleichtern die Lösung von Problemen mit Cybersicherheit, Netzwerkangriffen und Datenverletzungen.

Ihr Server-Sicherheitsmonitor auf einen Blick – auch von unterwegs

PRTG ist in wenigen Minuten eingerichtet und auf fast allen Mobil-Geräten nutzbar.

Innovative Lösungen mit Paessler-Partnern

Durch die Zusammenarbeit mit innovativen Anbietern integrieren wir PRTG mit den Lösungen

unserer Partner und schaffen so maximale Benutzerfreundlichkeit.

baramundi und PRTG schaffen gemeinsam eine sichere, zuverlässige und leistungsstarke IT-Infrastruktur, bei der Sie alles im Griff haben – vom Traffic auf Ihrer Firewall bis zur Konfiguration Ihrer Clients.

baramundi

ScriptRunner

Mit ScriptRunner integriert Paessler eine leistungsstarke Lösung zur Script-Automatisierung in PRTG Network Monitor. ScriptRunner bildet alle Tätigkeiten und Prozesse rund um die PowerShell ab.

UVexplorer von UVnetworks liefert über eine enge Integration mit PRTG zusätzliche Optionen zur Netzwerkerkennung sowie eine detaillierte Geräteinventur und beschleunigt und erleichtert so den Einsatz von PRTG.

UVnetworks

„Ein ausgezeichnetes Tool für detaillierte Überwachungen. Alarme und Benachrichtigungen funktionieren perfekt. Geräte können leicht hinzugefügt werden, und die Ersteinrichtung der Server ist sehr einfach. ...ein unbedenklicher Kauf, wenn es um das Monitoring großer Netzwerke geht.“

Infrastruktur -und Betriebsingenieur in der Kommunikationsbranche, Unternehmensgröße 10 bis 30 Milliarden USD

PRTG macht die Überwachung der Serversicherheit einfach

Benutzerdefinierte Warnmeldungen und Datenvisualisierung erleichtern die Überwachung, Identifizierung und Vermeidung von Cybersicherheitsproblemen.

Monitoring der Serversicherheit: FAQ

1. Überwacht PRTG nur physische Server?

Nein. PRTG bietet eine umfassende Überwachung von physischen und virtuellen Umgebungen sowie von Cloud-Umgebungen.

2. Kann PRTG mit meiner Server-Infrastruktur skalieren?

Ja. Ob Sie nur ein paar Server oder eine riesige Serverfarm haben, PRTG passt sich der Größe Ihrer Serverlandschaft an. Mit der leistungsstarken Auto-Discovery-Funktion von PRTG werden sogar virtuelle Server automatisch erkannt und in Ihre Überwachungsumgebung integriert.

3. Ersetzt PRTG Antiviren-Software?

Nein. Eine Antivirensoftware sollte immer installiert sein, um sich vor Viren und anderer Malware zu schützen. PRTG kann jedoch die Verfügbarkeit und Funktionalität Ihrer Antivirensoftware im Auge behalten und so sicherstellen, dass sie ihre Aufgabe erfüllt.

4. Beinhaltet PRTG Server Security die Überwachung von Serverräumen?

Ja. PRTG beinhaltet eine Serverraumüberwachung und hilft Ihnen, Ihren Serverraum vor Bedrohungen und Schäden durch unbefugten Zugriff oder Temperatur- und Feuchtigkeitsschwankungen zu schützen. PRTG bietet Sensoren, die den Zustand Ihrer wichtigen Server und Hardware ständig überwachen und Ihren Serverraum vor Stromausfällen, defekten Klimaanlagen, Rauch und Feuer schützen.

5. Was ist ein Sensor in PRTG?

PRTG: Das Multi-Tool für Admins

Passen Sie PRTG individuell und dynamisch an Ihre Bedürfnisse an und vertrauen Sie auf eine starke API:

- HTTP-API: Greifen Sie mittels HTTP-Anfragen flexibel auf Ihre Monitoring-Daten zu und ändern Sie die Einstellungen der angelegten Objekte

- Eigene Sensoren: Erstellen Sie eigene PRTG Sensoren – überwachen Sie damit quasi alles

- Individuelle Benachrichtigungen: Erstellen Sie Ihre eigenen Benachrichtigungen und senden Sie Aktions-Trigger an externe Systeme

- REST Custom Sensor: Überwachen Sie fast alles, was Daten im XML- oder JSON-Format bereitstellt

Wir haben gefragt: Würden Sie PRTG weiterempfehlen?

Über 95% unserer Kunden sagen ja!

Die Paessler AG hat in über 600 IT-Abteilungen weltweit Tests durchgeführt, um ihre

Netzwerk-Monitoring-Software noch besser auf die Bedürfnisse von Sysadmins abzustimmen.

Das Ergebnis der Umfrage: Über 95 % der Teilnehmer würden PRTG weiterempfehlen – oder haben es bereits getan.

Paessler PRTG läuft in Unternehmen jeder Größe. Sysadmins lieben PRTG, weil die Software ihren Arbeitsalltag sehr erleichtert. Bandbreite, Server-Auslastung, virtuelle Umgebungen, Webseiten oder VoIP-Services – mit PRTG behalten Sie den Überblick über Ihr gesamtes Netzwerk. Jeder hat andere Anforderungen an sein Monitoring. Deshalb können Sie PRTG kostenlos testen.Immer noch nicht überzeugt?

Über 500.000 Admins

lieben PRTGÜberwachen Sie Ihre gesamte IT-Infrastruktur

Probieren Sie Paessler PRTG kostenlos aus

Beginnen Sie mit der Überwachung Ihrer Serversicherheit mit PRTG und Ihr Netzwerk wird zuverlässiger sowie Ihre Arbeit erleichert.

|

PRTG |

Network Monitoring Software - Version 24.2.94.1400 (10. April 2024) |

|

Hosting |

Verfügbar als Download für Windows und als Cloud-Version PRTG Hosted Monitor |

Sprachen |

Deutsch, Englisch, Spanisch, Französisch, Portugiesisch, Niederländisch, Russisch, Japanisch und vereinfachtes Chinesisch |

Preis |

Bis zu 100 Sensoren kostenlos (Preistabelle) |

Unified Monitoring |

Netzwerkgeräte, Bandbreite, Server, Software, Virtuelle Umgebungen, Remotesysteme, IoT und vieles mehr |

Unterstützte Hersteller & Anwendungen |

|